سیسکو ISE چیست؟

شبکه های enterprise امروزه به سرعت در حال تغییرند، به خصوص زمانی که بحث قابلیت جابجایی موقعیت جغرافیایی کارمندان در آن مطرح است. مدت زمانی است که دیگر، کارمندان به دسکتاپ های خود وابسته نیستند بلکه به جای آن برای دسترسی به منابع سازمان از طریق دستگاه های متنوعی چون تبلت ها، تلفن های هوشمند و لپ تاپ های شخصی به شبکه متصل می شوند. توانایی دسترسی به منابع از هر نقطه، بهره وری را به شدت افزایش می دهد، اما در کنار آن، احتمال نفوذهای داده ای و تهدیدهای امنیتی نیز افزایش می یابد. چرا که ممکن است وضعیت امنیتِ دستگاه هایی که به شبکه دسترسی دارند را نتوانید کنترل کنید. ردیابی همه دستگاه هایی که به شبکه دسترسی دارند در نوع خود وظیفه بسیار سنگینی است. و هنگامی که نیاز به دسترسی های بیشتر افزایش می یابد، مدیریت آنها، ناپایدارتر خواهد شد.

سیسکو ISE چیست؟

سیسکو (ISE (Identity Service Engine یک سیستم کنترل دسترسی به شبکه بر اساسِ احراز هویت و اجرای policy است. ادمین شبکه با استفاده از سیسکو ISE به طور مرکزی سیاست های دسترسی را برای endpoint های بی سیم و با سیم می تواند کنترل کند که تحت نام Profiling شناخته می شود. این کنترل بر اساس اطلاعات جمع آوری شده از طریق پیام هایی که توسط پروتکل RADIUS (پروتکلی که بر روی پورت 1821 عمل می کند و مدیریتِ متمرکزِ حساب ها، صدور مجوز و تایید هویت کاربران را برای دسترسی به شبکه فراهم می کند) ، بین دستگاه و نود ISE رد و بدل می شود، صورت می گیرد. پایگاه داده Profiling به صورت منظم به روز می شود تا با آخرین دستگاه ها در ارتباط باشد، به طوری که هیچ کاستی در قابلیت رویت دستگاه وجود نداشته باشد.

اساسا، سیسکو ISE هویت را به یک دستگاه بر اساس کاربر، عملکرد یا ویژگی های دیگر ضمیمه می کند تا پیش از اینکه دستگاه مجاز به دسترسی به شبکه باشد، اجرای Policy و تطابق امنیتی را برایش تدارک ببیند. بر اساس نتایج حاصل از متغیرهای مختلف، یک endpoint زمانی به دسترسی به شبکه مجاز است که مجموعه معینی از قوانین دسترسی، به interface که به آن متصل است، اعمال شده باشد. در غیر این صورت یا بکلی اجازه برقراری اتصال، داده نمی شود یا اینکه دسترسی به صورتِ دسترسی مهمان و بر اساس خط مشیِ معین هر شرکت برقرار می شود.

ISE یک دستگاه خودکارِ اجرای Policy است که سرپرستیِ وظایف روزمره معمول همچون معرفی دستگاه BYOD، معرفی مهمان، تغییرات switchport VLAN برای کاربران نهایی، مدیریت لیست دسترسی و موارد بسیار دیگری را بر عهده می گیرد. بنابراین ادمین شبکه بر روی وظایف مهم دیگری می تواند تمرکز نماید.

مبانی ISE

پلت فرم سیسکو ISE عموما یک استقرارِ توزیع شده از نودها است که از سه جز مختلف ایجاد می شود: نود مدیریت PAN) Policy) ، نود نظارت و عیب یابی (MnT)، و نود سرویس های PSN) Policy) . هر سه نقش در کارکردِ سیسکو ISE مورد نیاز هستند.

نود مدیریت PAN) Policy)

PAN رابطی است که مدیر شبکه به منظور کانفیگ سیاست ها وارد آن می شود. این نود، مرکز کنترل استقرار است. PAN به مدیر شبکه اجازه می دهد که در کلِ توپولوژیِ سیسکو ISE تغییراتی را انجام دهد و این تغییرات از نود ادمین به سمت نودهای سرویس های PSN) Policy) خارج می شود.

نود سرویس های PSN) Policy)

نود PSN جایی است که تصمیمات Policy اتخاذ می شود. این ها نودهایی هستند که دستگاه های شبکه همه پیام های شبکه را به آن ارسال می کنند؛ پیام های RADIUS نمونه ای از آنچه هستند که به PSN فرستاده می شود. پیام ها پردازش می شوند و سپس PSN مجوز یا عدم مجوز دسترسی به شبکه را صادر می کند.

نود مانیتور و عیب یابی (MnT)

نود MnT جایی است که ورود به سیستم (login) انجام و گزارش ها تولید می شود. همه log ها به این نود ارسال می شوند و MnT همه آنها را مرتب می کند بنابراین می تواند آنها را در فرمتی خوانا گرد آورد. همچنین از آن برای تولید گزارش های مختلف استفاده می شود.

سیسکو ISE چگونه کار می کند؟

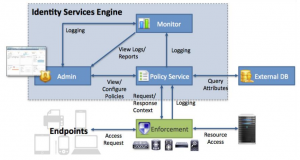

حالا که می دانیم هر نود چه کاری انجام می دهد، بیایید نگاهی بیاندازیم به چگونگی هماهنگ شدن همه چیز به عنوان یک سیستم کامل. نمودار زیر نشان دهنده منطقِ سیسکو ISE است، چرا که نودها ممکن است میان دستگاه های مختلفی توزیع شده باشد.

شکل بالا از جزوه ی Cisco Trustsec How-To Guide: ISE Deployment Types and Guidelines آورده شده است. اگر شما استقرار سیسکو ISE را در شبکه در نظر دارید، بهتر است که پیش از پیاده سازی آن، ISE Design Guides را مطالعه نمایید.

- ارتباط از طریق endpoint آغاز می شود. این endpoint می تواند یک لپ تاپ، گوشی هوشمند، تبلت، دوربین امنیتی و سیستم ویدئو کنفرانس باشد. و یا هر چیزی که نیاز به دسترسی به شبکه دارد.

- کلاینت باید از طریق یک دستگاه دسترسی به شبکه – یک سوئیچ، یک کنترل کننده شبکه بی سیم یا یک کانکتور VPN – به شبکه متصل شود. اینجا است که اجرای همه policy ها رخ می دهد.

- از طریق درخواست 802.1X تقاضای احراز هویت برای endpoint می شود و این درخواست به نود PSN فرستاده می شود.

- به PSN از پیش یک کانفیگِ خاص از طرف نود ادمین داده شده است. PSN اسناد هویتی را پردازش می کند (ممکن است برای این، نیاز به پرس و جو از یک پایگاه داده خارجی داشته باشد؛ برای مثال، LDAP یا Active Directory)، و بر اساس تنظیماتِ کانفیگ، PSN برای صدور مجوز تصمیم گیری می کند.

- PSN تصمیم را به دستگاه دسترسی به شبکه ارسال می کند تا بتواند تصمیم را اجرا نماید. دستگاه دسترسی به شبکه، برای برقراری این session اقدامات خاصی را انجام می دهد. در این مرحله، با توجه به Policy اقدامات بسیاری می تواند انجام شود، اما چند ویژگی مشترک عبارتند از: لیست های دسترسی پویا، تغییر مجوز (به عنوان مثال برای سوئیچ کردن VLAN ها) و Security Group Tags (بخشی از راهکار Cisco TrustSec).

- اکنون بر اساس آنچه که PSN به عنوان مجموعه ای از قوانین فرستاده است، کلاینت می تواند به منابع خاص دسترسی یابد. از سوی دیگر کلاینت ممکن است به صفحه لاگین مهمان فرستاده شود یا به طور کامل از دسترسی اش به شبکه خودداری شود.

- همه این پیام ها به عقب بر می گردند و log مربوط به آنها، به نود MnT فرستاده می شود، جایی که نود ادمین آنها را در فرمتی سازمان یافته می تواند مشاهده کند.

زمانبرترین بخش در استقرارِ ISE ،تعیین سیاست های شما را برای مجوزدهی است.

پشتیبانی از چندین سناریوی استقرار

سیسکو ISE در سراسر زیرساخت های یک سازمان enterprise می تواند مستقر شود. معماری سیسکو ISE از هر دو استقرارِ standalone و distributed (که به عنوان HA یا redundant شناخته می شوند) پشتیبانی می کند جایی که یک ماشین به عنوان primary role و ماشینِ backup به عنوان secondary role فرض می شود.

ویژگی های سیسکو ISE

سیسکو ISE رویکردی جامع را برای برقراری امنیت در دسترسی به شبکه در اختیارتان می گذارد. شما مزایای بسیاری را با استقرار سیسکو ISE در شبکه در اختیار خواهید داشت:

محیط کاری امن و دسترسی مبتنی بر شرایط بر اساس سیاست گذاری شرکت شما. ISE با دستگاه های شبکه کار می کند تا هویتی همه جانبه را با مشخصه هایی مانند کاربر، زمان، مکان، تهدید، آسیب پذیری و نوع دسترسی ایجاد کند. این هویت را می توان برای اجرای سیاست های دسترسیِ ایمن استفاده نمود. مدیران فناوری اطلاعات می توانند کنترل های دقیقی را اعمال کنند که چه کسی، چه چیزی، در چه زمانی، چه مکانی و چگونه به شبکه دسترسی یابند. ISE از مکانیزم های متعددی برای اجرای policy ها استفاده می کند، از جمله Cisco TrustSec software-defined segmentation. گروه های امنیتیِ سیسکو TrustSec بر اساس قوانین کسب و کار عمل می کنند، و نه آدرس های IP یا سلسله مراتب شبکه. این گروه های امنیتی به کاربران اجازه دسترسی به شبکه را می دهند به طوری که این دسترسی همواره به هنگام جابجایی منابع در سراسر domain ها، حفظ می شود. و در نتیجه مدیریت سوئیچ، روتر و قوانین فایروال ساده تر خواهد شد.

تسهیل قابلیت رویت شبکه از طریق رابط کاربری ساده و انعطاف پذیر. سیسکو ISE یک تاریخچهی کامل از مشخصه های همهی endpoint ها را ذخیره می کند، یعنی endpoint هایی که به شبکه متصل می شوند همچون کاربران (از جمله انواعِ مهمان، کارمند و پیمانکار).

اعمال سیاست های فراگیر که قوانین دسترسیِ انعطاف پذیر و آسانی را تعیین می کند. همه دستگاه ها از طریقِ یک مکان مرکزی کنترل می شوند که قوانین را درسراسر شبکه و زیرساخت های امنیتی توزیع می کند. مدیران فناوری اطلاعات می توانند به طور مرکزی یک policy را تعریف کنند که مهمان را از کاربران و دستگاه های ثبت شده متمایز سازد. صرف نظر از موقعیت آنها، کاربران و endpoint ها بر اساس role و policy مجاز به دسترسی هستند.

تجربه ای قابل اعتماد برای Guest که چندین سطح از دسترسی به شبکه ی شما را فراهم می کند. شما می توانید دسترسی مهمان را از طریق سه نوعِ دسترسی hotspot (دسترسی به شبکه بدون نیاز به تایید صلاحیت)، دسترسی Self-Registered (مهمان ها می توانند اکانت های شخصی معتبری را ایجاد کنند و ممکن است به تایید اسپانسر پیش از دسترسی به شبکه نیاز داشته باشند) یا دسترسی Sponsored (دسترسی به شبکه از طریق اسپانسری واگذار شده که یک اکانت برای مهمان ایجاد کرده است) برقرار سازید. سیسکو ISE ، قابلیت شخصی سازی پورتال های متنوعی را برای guest در اختیار شما قرار می دهد.

لایسنس سیسکو ISE

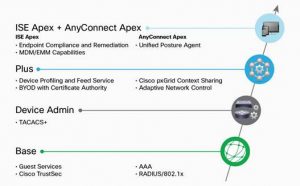

در شکل 2 چهار لایسنس سیسکو ISE دیده می شود. شما می توانید بر اساس ویژگی هایی که به آنها نیازمندید، تعداد و ترکیب های مختلفی از لایسنس را انتخاب نمایید.

دیدگاهتان را بنویسید

می خواهید در گفت و گو شرکت کنید؟خیالتان راحت باشد :)