SDN ، چشم اندازی نو در مدیریت شبکه

امروزه نیازهای شبکه شامل ارتقای کارایی و برقراری اتصالاتی با پهنای بیشتر می شود. شرکت ها هر چه بیشتر مجبور به رویارویی با مقررات امنیتی هستند و تقاضای فزاینده ای برای mobility (فراهم نمودن محیط های گوناگون اتصال برای کاربر از طریق دستگاه های مختلف در زمان هایی گوناگون) وجود دارد. برای اینکه همه این شرایط برآورده شود پروتکل های شبکه در طول چند دهه اخیر به طور قابل توجهی دچار دگرگونی شده اند.

در معماری سنتی، نسبت به شبکه رویکردی سخت افزار محور دارند به طوری که اغلب عملکردها و وظایف شبکه در دستگاه هایی اختصاصی همچون سوییچ ها، روترها و یا Application delivery controller پیاده سازی شده اند. سازمان ها بیش از پیش با محدودیت هایی روبرو شده اند که این رویکرد سخت افزار محور با خود به همراه دارد :

- پیکربندی سنتی در رابطه با رخداد خطاها مستعدتر است و زمان زیادی برای رفع مشکلات صرف می کند.

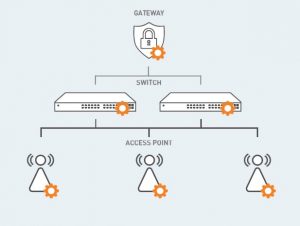

در رویکرد سنتی مراحل زیادی نیاز است که مدیر شبکه برای اضافه یا حذف کردن یک دستگاه باید بپیماید. مدیر در ابتدا مجبور است چندین دستگاه (سوییچ ها، روترها، فایروال ها) را به طور دستی کانفیگ کند. (شکل 1 رویکردی سنتی را نشان می دهد)

شکل 1) رویکرد سنتی به شبکه

در گام بعدی از ابزارهای مدیریتی در سطح دستگاه برای بروزرسانی تنظیمات زیادی از پیکربندی نظیر ACL، VLAN و QoS استفاده می شود.

این رویکرد در پیکربندی، وظیفه مدیر شبکه را برای استقرار مجموعه ای از سیاست های سازگار، پیچیده تر خواهد کرد. در نتیجه این احتمال بیشتر خواهد شد که سازمان ها با رخنه های امنیتی روبرو شوند. رویکرد سنتی نمی تواند استانداردهای شبکه های تجاری را برآورده کند.

- محیط هایی که شامل تجهیزاتی از vendor های مختلف هستند به سطوح بالاتری از مهارت نیاز دارند

یک سازمان متوسط، تجهیزات متنوعی از شرکت های گوناگون را در اختیار دارد. در این حالت برای اینکه پیکربندی شبکه با موفقیت به انجام برسد، مدیر شبکه نیاز به دانشی گسترده از انواع دستگاه های موجود خواهد داشت.

- معماری های سنتی تقسیم بندی شبکه را پیچیده می کند

علاوه بر تبلت ها، کامپیوترهای شخصی و تلفن های هوشمند، دستگاه های دیگری همچون سیستم های هشدار و دوربین های امنیتی به زودی به اینترنت متصل می شوند. رشد سریع دستگاه های هوشمند با چالش های جدیدی برای سازمان ها همراه شده است که چطور می توان همه این دستگاه های مختلف درون شبکه از شرکت های گوناگون را با روشی ایمن و ساختارمند با هم ترکیب کرد. (عدم توجه به اینترنت اشیا)

اکثر شبکه های سنتی انواع دستگاه ها را در دسته بندی مشابهی قرار می دهند. در وضعیتی که دستگاهی در معرض خطر است، این طراحی دسترسی خارجی به کل شبکه را به خطر می اندازد. این مسئله منجر می شود که هکرها از اتصال اینترنتی دستگاه های هوشمند یا ریموت دستگاه های شرکت های سازنده سواستفاده کنند. در هر دو مورد هیچ دلیل آشکاری وجود ندارد برای اینکه اجازه دسترسی به مولفه های شبکه به آنها داده شود.

برای غلبه بر این محدودیت های بیان شده و دیگر موارد، رویکرد جدیدی برای مدیریت شبکه معرفی شد. SDN ) Software-Defined Networking ) واژه ای مادر است که شامل انواع مختلفی از تکنولوژی های شبکه می شود که به ایجاد شبکه ای ماهرتر و منعطف تر کمک می کند. SDN رویکردی جدید، نه محصولی خاص، در معماری شبکه است و به مهندسان و مدیران شبکه کمک خواهد کرد تا در سطحی بالاتر بتوانند به تغییرات مورد نیاز شبکه به سرعت پاسخ دهند. این معماری روش جدیدی از قابلیت برنامه ریزی شبکه را ارائه می دهد و مقداردهی اولیه، کنترل، تغییر و مدیریت منابع شبکه، بر پایه نرم افزار صورت می گیرد.

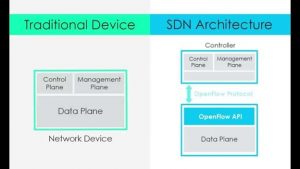

لایه کنترل 1 ، لایه داده 2 و لایه مدیریت 3 سه مولفه پایه در معماری شبکه هستند. لایه داده به همه عملکردها و فرآیندهایی نسبت داده می شود که حرکت داده به/از کلاینت را ممکن می سازد و چندین ارتباط را از طریق چندین پروتکل مدیریت می کند. لایه کنترل در قبال مسیریابی مسئول است و به همه عملکرد ها و فرآیندهایی نسبت داده می شود که برای تعیین مسیر استفاده می شوند و در آخر لایه مدیریت شامل همه عملکردهایی است که برای کنترل و نظارت دستگاه ها استفاده می شود. معماری سنتی شبکه در مقایسه با SDN از انعطاف پذیری کمتری برخوردار است.در این معماری داده هایی که باید فرستاده شوند، گیرنده، فرستنده و ترافیک توسط یک واحد اداره می شوند. با ظهور SDN ، مدیران شبکه عملکردها را در سطوحی بالاتر می توانند به اجرا در آورند تا سرویس های شبکه را مدیریت نمایند به این منظور در این معماری لایه کنترل و داده از یکدیگر تفکیک شده است در حالی که در معماری سنتی شبکه، داوری های مربوط به مسیریابی و انتقال داده در هر مولفه (روتر/سوییچ) از شبکه به طور جداگانه انجام می شود. مدیر شبکه در حضور SDN از طریق کنسول کنترل متمرکز، مسیریابی و ترافیک شبکه را شکل می دهد، بدون نیاز به اینکه هر سوییچ به صورت مجزا و دستی کانفیگ شود. شکل 2 تصویری از SDN را در کنار معماری سنتی شبکه، که در آن کنترل در میان همه دستگاه ها توزیع شده است، نشان می دهد.

در مفهوم اولیه، SDN جداکننده مغز و بازوی شبکه است تا به سادگی بتواند هر عنصر را در حالت بهینه قرار دهد (کنترل کننده در SDN به عنوان مغز سیستم و صفحه ی forwarding به عنوان بازو عمل می کنند)

جداسازی این دو لایه از یکدیگر به معنای سپردن لایه داده به سخت افزار شبکه و انتقال لایه کنترل به درون نرم افزار شبکه است. با تجرید شبکه از سخت افزار، دیگر اجباری به اجرای سیاست ها بر روی سخت افزار شبکه نیست. استفاده از یک اپلکیشن نرم افزاری متمرکز که به عنوان لایه کنترل عمل می کند، امکان مجازی سازی شبکه را فراهم می کند. این فرآیند مشابه با مجازی سازی سرور است:

- مجازی سازی سرور

فرآیند ایجاد ماشین های مجازی (VM) گوناگون و تمایز آنها از سرورهای فیزیکی

- مجازی سازی شبکه

فرآیند ایجاد شبکه های مجازی که از مولفه های فیزیکی شبکه تفکیک شده اند.

شکل 2) معماری SDN و معماری سنتی شبکه

در پیاده سازی SDN موارد زیر در نظر گرفته شده است:

- مجازی سازی: استفاده از منابع شبکه بدون نگرانی در این مورد که به صورت فیزیکی در کجا نهفته اند

- Orchestration: توانایی کنترل و مدیریت هزاران دستگاه با یک دستور

- قابل برنامه نویسی بودن: تغییر عملکرد در حین اجرا

- قابلیت ارتقای پویا: تغییر اندازه وتعداد

- خودکارسازی: شامل خودکارسازیِ عیب یابی، اجرای سیاست ها، کاهش downtime، آماده سازی/تقسیم منابع، اضافه کردن بارهای کاری، مکان ها، دستگاه ها و منابع

- Visibility: قابلیت نظارت بر منابع و اتصالات

- کارایی 4 : بهینه سازیِ بهره وری از دستگاه های شبکه به واسطه ی مهندسی نمودن ترافیک/مدیریت پهنای باند، بهینه سازی ظرفیت، توازن بار 5 ، مدیریت سریع خطاها

- Multi-tenancy: ارائه یک معماری که در آن نمونه واحدی از نرم افزار (اپلیکیشن) بر روی یک سرور اجرا می شود و سپس به چندین tenant خدمات ارائه می دهد. Tenant ها به کنترل کاملی بر آدرس ها، توپولوژی، مسیریابی و امنیت نیاز دارند.

- یکپارچه سازی خدمات: توازن بار، فایروال ها، سیستم شناسایی نفوذ (IDS)، تامین بر حسب تقاضا و قراردهی بر مسیر ترافیک

یک جنبه کلیدی از SDN واسط کاربری است که برای شبکه فراهم می کند. بیشتر واسط هایی که افراد شاغل در حوزه شبکه با آنها آشنا هستند عبارتند از CLI، GUI های گوناگون و SNMP. واسط API بیشتر از واسط های دیگر در SDN مورد توجه قرار گرفته است. API به برنامه نویسان امکان تعامل با شبکه را می دهد، آنها از این طریق اطلاعاتی را از وضعیت شبکه به دست می آورند، جدول ارسال (forwarding table) را برنامه ریزی می کنند و می توانند از اختلافات سخت افزاری موجود میان پلتفرم ها دوری کنند تا علی رغم محیط ناهمگن به سادگی اهداف خود را پیاده کنند.

به طور خلاصه API ها ،همچون onePK در سیسکو، قابلیت برنامه نویسی را به شبکه ها می افزایند. یک برنامه نرم افزاری از طریق مجموعه ای از multi-layered API، با شبکه ارتباط برقرار می کند و شبکه را وادار می کند تا به انجام عملیاتی بپردازد.

در نتیجه SDN چهارچوبی است که به مدیران شبکه اجازه خواهد داد به صورت پویا و خودکار تعداد زیادی از دستگاه های شبکه، خدمات، توپولوژی، مسیرهای ترافیک و سیاست های مدیریت بسته را با استفاده از زبان های سطح بالا و API ها کنترل و مدیریت کنند.

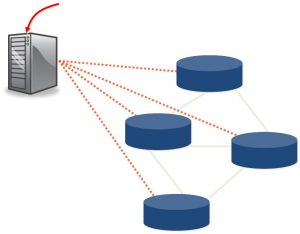

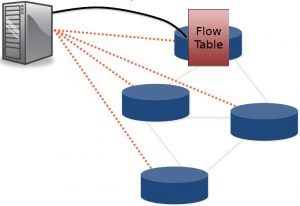

در معماری سنتی زمانی که بسته ای در شبکه به سوییچ می رسد، قوانین ایجاد شده در firmware اختصاصی سوییچ به سوییچ خواهد گفت که بسته را به کجا بفرستد. در سناریوی کلاسیکِ SDN ، از طرف کنترل کننده قوانینی برای مدیریت بسته به سوییچ (به عنوان دستگاه های لایه داده شناخته می شود) فرستاده می شود. کنترل کننده و نودهای شبکه از طریق واسط Southbound از کنترل کننده با یکدیگر در ارتباطند. شکل های 3 و 4 نحوه تصمیم گیری در رابطه با مسیر جریان داده توسط کنترل کننده را نشان می دهند.

شکل 3) تفکیک کنترل از مسیر داده

شکل 4) تصمیم گیری ها برای جریان مسیر داده از طرف کنترل کننده به عناصر ارسال می شود

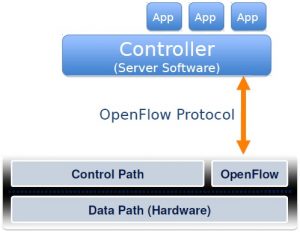

یک عنصر از شبکه از طریق یک واسط northbound با عنصری در سطح بالاتر می تواند ارتباط برقرار کند. و به طور متقابل عنصر مشخصی در شبکه برای اینکه با عنصری در سطح پایین تر ارتباط برقرار کند از واسط southbound بهره می برد. واسط Southbound در SDN ، پروتکل OpenFlow است که ارتباط بین کنترل کننده SDN و نودهای شبکه (هم سوییچ ها و روترهای فیزیکی و هم مجازی) را برقرار می سازد.

شکل 5 پروتکل OpenFlow در معماری SDN

معماری SDN ، اپلیکیشنی را در شبکه مستقر می کند که با استفاده از کنترل کننده عملکرد لایه داده را مدیریت کند در حالی که شبکه سنتی از دستگاه هایی اختصاصی همچون فایروال یا load link balancer (معمولا بین روترهای gateway و فایروال قرار می گیرد) برای این امر بهره می برد. کنترل کننده می تواند سطحی از همسانی عناصر در شبکه را به بار می آورد که پیش از آن قابل تصور نبود. فرض کنید همه کانفیگ ها بر روی شبکه شما برای پشتیبانی از مسیر شبکه جدید هر ده دقیقه تغییر کند. ابزارهای موجود نمی توانستند این کار را برای شما انجام دهند. SNMP نمی تواند کانفیگ را اجرا کند. برنامه نویسی CLI میان vendor مختلف بسیار متنوع است و هیچ استانداردی این مسئله را حل نمی کند.

هنگامی که در شبکه نیاز به اولویت گذاری، حذف اولویت یا مسدود کردن انواع خاصی از بسته ها (سطح جزیی تر از کنترل) وجود داشته باشد، مدیر شبکه از طریق SDN می تواند قوانین سوییچ شبکه را تغییر دهد. معماری SDN به طور ویژه ای در معماری چند مستاجری از رایانش ابری 6 کمک کننده خواهد بود زیرا به مدیر شبکه اجازه خواهد داد تا به شیوه ای کاراتر و منعطف بارهای ترافیک را مدیریت کند، از سوییچ های مناسبی با هزینه کمتر بهره برد و نسبت به گذشته کنترل بیشتری بر جریان ترافیک شبکه داشته باشد.

همچنین SDN به گسترش اینترنت اشیا کمک خواهد نمود. با توجه به رشد سریع تعداد دستگاه ها در اینترنت اشیا، انعطاف پذیری موجود در کانفیگ دستگاه ها در شبکه های SDN به اپراتورهای شبکه و enterpriseها اجازه خواهد داد منابع را به گونه ای منعطف تخصیص دهند. کنترل کننده مرکزی SDN به شما اجازه خواهد داد که مطابق با نیازهایتان قواعدی را در هر دستگاه به طور اختصاصی یا در سراسر شبکه به کار ببندید.

شکل 6 پیکربندی SDN

شرکت سیسکو در سال 2013 معماری SDN را تحت عنوان ACI 7 برای مراکز داده و محیط های ابری ارائه داد. ACI راهکاری مبتنی بر سیاستها است که سخت افزار و نرم افزار شبکه را یکپارچه می کند و سیاست های آن تحت مدلی واحد برای محیط های مجازی و فیزیکی به کار برده می شود و به کاربران اجازه می دهد با زیرساخت های IT خود به عنوان موجودیتی واحد روبرو شوند. این رویکردِ جدید از SDN بر چهار رکن اصلی از آن تمرکز دارد:

- کارایی

- دسترس پذیری

- امنیت cross data center

- سادگی عملیاتی

ACI با هدف ساده سازی عملیات و مدیریت شبکه، عناصر فیزیکی و مجازی از شبکه را با یکدیگر ترکیب می کند در حالی که خدمات شبکه را با تمرکز بر اپلیکیشن ارائه می دهد.

در راهکار عامِ SDN ، ترافیک از چندین gateway عبور می کند که این منجر به افزایش تاخیر شده و به طور بالقوه می تواند کارایی را کاهش دهد. در حالی که ACI این محدودیت ها را ندارد. ACI دو برابر سرعت پشتیبان گیری از داده و شش برابر توان عملیاتی بیشتر و پنج برابر تاخیر کمتر را ارائه می دهد.

این راهکار شبکه هایی با دسترس پذیری بالا و حداقل زمان قطع را فراهم می کند که برای اپلیکیشن های حساس به زمان و بدون وقفه مناسب است در حالی که در یک راهکار عامِ SDN که تنها شامل رویکردی نرم افزاری باشد، خطاهای gateway ممکن است منجر به محدوده قطعی از چندین ثانیه تا چندین دقیقه شود.

ACI راهکار شبکه یکپارچه ای است که هر دوی شبکه فیزیکی (لایه زیرین) و لایه رویین را بدون نیاز به منابع مجازی اضافی اتوماتیک می کند در حالی که واسط API را فراهم می کند که برای محیط های devOps مناسبند.

ACI راهکاری policy-driven است که نرم افزار و سخت افزار را به هم پیوند می دهد. ACI شامل موارد زیر می شود:

- سوییچ های جدید خانواده ی Nexus 9000

- مدیریت متمرکز سیاست وس کنترل کننده ی APIC

- سوییچ مجازی اپلیکیشن (AVS) برای edge شبکه مجازی

- نوآوری های نرم افزاری و سخت افزار

- زیرساخت های مجازی و فیزیکی یکپارچه شده

- یک اکوسیستم باز از vendor های شبکه، ذخیره سازی، مدیریت و orchestration

کنترل کننده APIC در ACI، معماری متفاوتی از کنترل کننده های SDN دارد که تکنیک های توزیع داده ای همچون OpenFlow را به کار می بندند. APIC سیاست های روی هر یک از سوییچ های ACI را مدیریت و تنظیم می کند. با به کارگیری ACI هیچ تنظیماتی به دستگاه مرتبط نشده است و APIC همچون یک منبع مرکزی از سیاست ها عمل می کند و می تواند به هنگام نیاز، به سرعت سخت افزار را deploy و redeploy کند.

ویژگی های کنترل کننده APIC عبارتند از:

- قابلیتی برای ایجاد و اجرای سیاست های شبکه بر محور اپلیکیشن

- یک محیط کاری باز استاندارد با پشتیبانی از واسط های API ، northbound و southbound

- یکپارچه سازی خدمات لایه 4-7، مجازی سازی و مدیریت از third party

- امنیتی قابل ارتقا برای محیط های multitenant

- یک پلتفرم سیاست گذاری مشترک برای محیط های فیزیکی، مجازی، رایانش ابری

APIC از Cisco OpFlex به عنوان پروتکل southbound استفاده می کند تا بتواند سیاست ها را در سراسر سوییچ های مجازی و فیزیکی به کار ببندد. OpFlex سیاست اپلیکیشن را برای دستگاه های شبکه فراهم می کند نه تنظیمات سطح پایین. با سیاست متمرکز اما کنترل توزیع شده، شبکه ها مقیاس پذیرتر و بهبود پذیرتر خواهند شد و قابلیت تعامل بیشتری خواهند داشت. OpFlex agent به رایگان در Github، برای hypervisor ها، سوییچ ها و خدمات لایه ی 4 تا 7 در دسترس است.

APIC تنها برای کانفیگ کردن سیاست ها استفاده می شود، سپس این سیاست ها تحویل داده شده و بر روی هر یک از نودهای شبکه اجرا می شوند. این به APIC اجازه خواهد داد که سطوح منطقی بیشتری را برای یکپارچه سازی اجرا کند. APIC شامل مجموعه ای از وظایف کنترلی پایه می شود که عبارتند از:

- مدیریت سیاست ها

- مدیریت توپولوژی

- ناظر

- مدیریت Boot

- کنترل کننده cluster

- مدیریت VMM

- مدیریت رویدادها

- Appliance Element

ACI همچنین به عنوان یک پلتفرم برای خدمات دیگر که در مرکز داده یا محیط ابری مورد نیاز است، عمل می کند. به واسطه استفاده از APIC، خدمات third party برای امنیت پیشرفته، توازن بار و مانیتورینگ می توانند یکپارچه شوند. Vendor ها و محصولاتی همچون SourceFire، Embrane، F5، Cisco ASA و Citrix می توانند درون ACI یکپارچه شوند و جزیی از سیاست تعریف شده توسط مدیر شبکه باشند.همچنین ACI به واسطه استفاده از northbound APIs در APIC، می تواند با انواع مختلفی از محیط های ابری یکپارچه شود.

دیدگاهتان را بنویسید

می خواهید در گفت و گو شرکت کنید؟خیالتان راحت باشد :)